Browser

20.06.2019, 11:12 Uhr

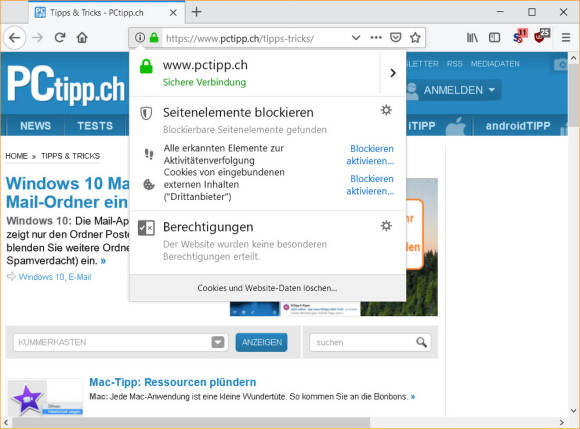

Sicherheit beim Surfen: Das Wichtigste rund ums Schloss-Symbol

Was genau bedeutet das Schloss-Symbol im Browser? Was ist der Unterschied zwischen http und https? Und wie prüfen Sie die angezeigten Zertifikate? Alle diese Fragen drehen sich um die Sicherheit beim Surfen. Wir geben Ihnen die Antworten.

Elektronische Sicherheitszertifikate kommen an vielen Orten zum Einsatz. Ganz generell dienen sie dazu, die Echtheit einer Webseite oder auch einer Person festzustellen. Der mit dem Zertifikat verknüpfte öffentliche Schlüssel dient bei Webseiten zudem der verschlüsselten Datenübertragung.

Wenn Sie früher per Webbrowser mit einer Webseite kommunizierten, kam üblicherweise das HyperText Transfer Protocol zum Einsatz, kurz http. Dieses hat jedoch einen gewichtigen Nachteil: Jeder, der sich im gleichen Netzwerk wie Sie bewegt, kann mit simplen Gratisprogrammen alle Daten mitschneiden, die Sie mit einer Webseite via http austauschen. Bei profanen Dingen wie Fahrplanabfragen, dem Lesen von News oder beim Nachschlagen in einem Onlinelexikon mag das nicht so schlimm sein. Sehr viele Daten, die Sie mit Webseiten austauschen, sind jedoch privater Natur. Da wären zum Beispiel Passwörter, die Sie zum Einloggen auf Webseiten benutzen. Die dürfen keinesfalls in fremde Hände gelangen. Noch heikler wird es beim Internetbanking, beim Besuch Ihres Krankenkassen-Accounts, bei Einkäufen oder bei Benutzung von Webmail für die private Korrespondenz. Würde dies bloss via http abgewickelt, könnten Mitlauscher Ihre Finanz- und Krankheitsdaten abgreifen und Ihre E-Mails lesen.

Darum wurde das Protokoll um eine Sicherheitsschicht erweitert. Geboren war das HyperText Transfer Protocol Secure, kurz https. Hierbei handelt es sich um eine sogenannte Transportverschlüsselung, in der Fachsprache Transport Layer Security (TLS) genannt. Anders als etwa in der E-Mail-Verschlüsselung (Pretty Good Privacy, PGP) brauchen sich die Benutzer bei https nicht selbst um irgendwelche Schlüssel zu kümmern. Ihr Webbrowser und der Webserver, den Sie damit besuchen, handeln die Sache mit den Schlüsseln in Sekundenbruchteilen selbst aus.

Wie funktioniert das?

Angenommen, Sie besuchen eine Webseite, zum Beispiel onlinepc.ch. Wie jede Webseite liegt auch diese auf einem Webserver. Ihr Browser meldet sich beim Webserver, mit dem Wunsch, pctipp.ch via https abzurufen. Der Webserver übermittelt an Ihren Browser das zu pctipp.ch gehörende Zertifikat. Darin enthalten ist der öffentliche Schlüssel des Webauftritts. Ihr Webbrowser überprüft das Zertifikat, um herauszufinden, ob es sich wirklich um pctipp.ch handelt. Wenn diese Prüfung erfolgreich verläuft, erstellt der Browser einen Sitzungsschlüssel. Den verschlüsselt er mit dem öffentlichen Schlüssel des Webservers und stellt ihm diesen zu. Damit haben sich Webbrowser und Server auf einen symmetrischen Sitzungsschlüssel geeinigt, mit dem der Webseitenbesuch beiderseits verschlüsselt wird. Allfällige Mitlauscher bekommen nur Zahlen- und Buchstabensalat zu sehen.

Wichtig: Bloss weil eine Webseite ein gültiges Zertifikat hat, muss das noch nicht bedeuten, dass der Anbieter seriös ist. Es heisst nur, dass für die angegebene Domain ein gültiges Zertifikat implementiert wurde. Er kann Sie also dennoch mit gefälschten Angeboten oder anderen Tricks über den Tisch ziehen.

Wichtig: Bloss weil eine Webseite ein gültiges Zertifikat hat, muss das noch nicht bedeuten, dass der Anbieter seriös ist. Es heisst nur, dass für die angegebene Domain ein gültiges Zertifikat implementiert wurde. Er kann Sie also dennoch mit gefälschten Angeboten oder anderen Tricks über den Tisch ziehen.

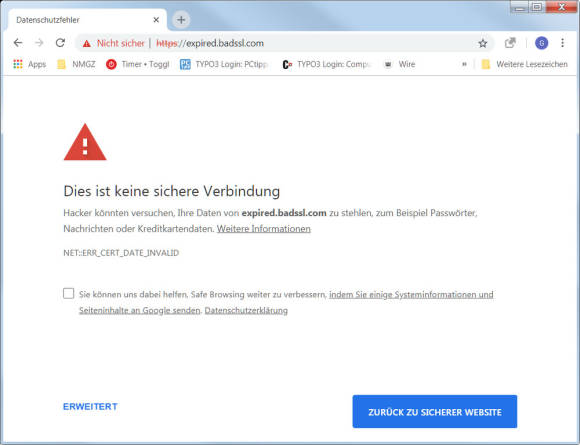

Wenn die Zertifikatsprüfung im Webbrowser hingegen scheitert, erscheint im Browser eine Fehlermeldung, die oftmals ziemlich furchteinflössend klingt. Meistens ist ein Besuch der Seite aber mit den richtigen Klicks trotzdem möglich. Ratsam ist der Besuch aber nicht, falls Sie vorhaben, mit der Webseite private Daten auszutauschen oder falls es sich um einen Shop handelt. Die Gründe für ein Scheitern der verschlüsselten Verbindung sind aber manchmal relativ harmlos. Unten zwei häufig angetroffene Beispiele.

- Falsche Domain: Vielleicht wurde ein Zertifikat bloss auf «www.example.com» ausgestellt, nicht aber auf «webmail.example.com», das aber offensichtlich auch Teil der Domain «example.com» ist. In so einem Fall hat es die Firma «example.com» schlicht verpasst, das Zertifikat für ihre gesamte Domain (*.example.com) ausstellen zu lassen (siehe Stichwort «wrong.host» am Ende des letzten Absatzes in diesem Artikel).

- Gerade abgelaufen: Elektronische Zertifikate haben immer ein Ablaufdatum. Jemand, der beim Webseitenbetreiber diese Daten im Auge behalten sollte, hat das Erneuern verschlafen. Sobald das Zertifikat abgelaufen («expired») ist, sehen die Nutzer ebenfalls die Meldung, das Zertifikat sei ungültig. Prüfen Sie es nach: Wenn es eben erst (also gerade in den letzten ein, zwei Tagen) abgelaufen ist, informieren Sie die Firma unbedingt darüber. Wenn es die richtige Domain der Firma ist, dann dürfte ein Fortsetzen des Webseitenbesuchs weiterhin harmlos sein. Ausser, es sei eine Bank oder Versicherung. Einem Geldinstitut darf das mit der verpassten Zertifikatserneuerung auf gar keinen Fall passieren.