Cybercrime: Onlinebetrug von A bis Z

Technische Hinweise und Unicode Phishing

Technische Hinweise

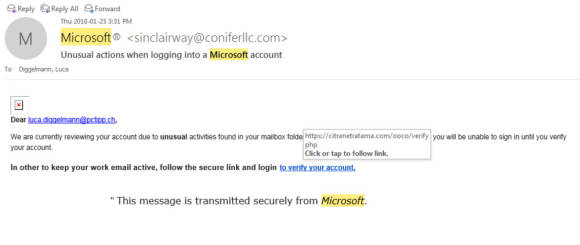

Betrüger leben von Täuschung. Da ist es wichtig, dass man durch diese Täuschungen hindurchsehen kann, Bild 2. Glücklicherweise ist das mit ein wenig Fachwissen gar nicht so schwierig. Lernen Sie, Internetadressen richtig zu lesen, prüfen Sie Zertifikate und verwenden Sie die richtige Software. Das alles lernen Sie in den folgenden Abschnitten.

Internetadressen richtig lesen

Adressen im Internet funktionieren etwa gleich wie im echten Leben: Sie geben einem bestimmten Ort einen von Menschen einfach lesbaren Namen. Die häufigsten Adressen für Endanwender sind Mailadressen und URLs. Mailadressen bestehen aus einem Postfach, dem @-Symbol und einer Domain. Also zum Beispiel postfach@domain.tld. Die TLD (Top Level Domain) soll dem Nutzer mehr Informationen über den Domainbesitzer geben, ist aber nicht sehr zuverlässig. Denn generell sind Mailadressen kaum ein Indikator einer echten Identität, da sie extrem einfach zu fälschen sind. Bei schlechten Gaunern kann es durchaus sein, dass Sie den Betrug bereits an der Mailadresse erkennen.

Das ist aber nicht immer der Fall. Aussagekräftiger sind URLs. Diese werden für sämtliche Adressen im Internet verwendet. Für Durchschnittsnutzer sind es fast immer Websites. Schauen wir uns eine einfache URL an, Bild 3. Zu Beginn der URL steht das Protokoll. In unserem Fall https, also HyperText Transfer Protocol Secure. Dieses erklärt Ihrem Browser, was er mit den gefundenen Daten machen soll. Vereinfacht gesagt, heisst https in diesem Kontext: «Browser, es kommt gleich ein Datensatz, und zwar eine Webseite, die du über eine verschlüsselte Verbindung öffnen sollst.» Das Protokoll ist im Kampf gegen Betrüger vor allem wegen der Zertifikate wichtig. https zeigt an, dass eine verschlüsselte Verbindung verwendet wird (anders als bei http) und dafür wird ein Zertifikat benötigt.

Hinter dem Protokoll kommen die folgenden Informationen: «hostcomputer.domain.tld/ordner». Der Hostcomputer ist häufig www, da dies für viele Webseiten der Standard ist. Manchmal verwenden Webseitenbetreiber aber auch mehrere Hosts pro Domain, was in unterschiedlichen Namen enden kann. Ein klassisches Beispiel dafür wäre die Webadresse https://maps.google.com. Den Domainnamen wählt der Webseitenbetreiber selbst und registriert ihn bei einem entsprechenden Anbieter. Über sogenannte Whois-Seiten (zum Beispiel via Website nic.ch/de/whois) können Sie herausfinden, wer genau hinter einer Domain steckt. Allerdings sind gerade Betrüger gut darin, sich hinter falschen Namen und Adressen zu verstecken. Die TLD sollte ursprünglich die Funktion oder die Nationalität einer Webseite verraten. Allerdings sind diese Informationen heutzutage nicht mehr wirklich zuverlässig. Zuletzt folgt der Ordner und/oder die Einzelseite.

Webseiten sind im Endeffekt auch nur Dateien, die in einem Ordnersystem gelagert sind. Ähnlich wie Ihre Fotos und Dokumente zu Hause. In unserem Beispiel sehen wir also eine gesicherte Hypertext-Verbindung (https) auf den Hostcomputer www, der Domain apple.com. Dort haben wir den Ordner iphone geöffnet und sehen das entsprechende Dokument dazu. Wichtig zu wissen ist in diesem Zusammenhang, dass die Domain immer als Letztes vor den Ordnern steht. Eine klassische Betrügermasche ist es, eine falsche Domain vorzugaukeln, um ungeübte Nutzer zu erwischen. Beispielsweise mit der URL: http://apple.com.betrug.net. Der Nutzer soll nach apple.com aufhören zu lesen und so nicht bemerken, dass die richtige Domain betrug.net lautet.

Achtung: Chrome blendet in seiner neusten Version nicht mehr alle diese Infos automatisch ein. So ändern Sie das.

Zertifikate prüfen

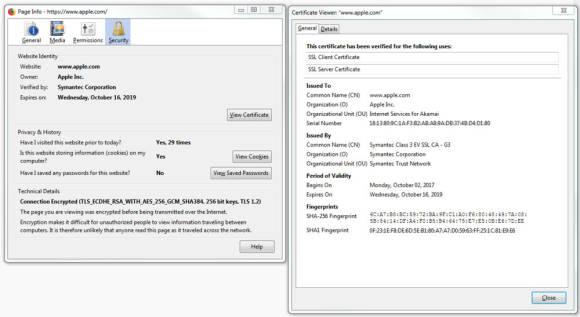

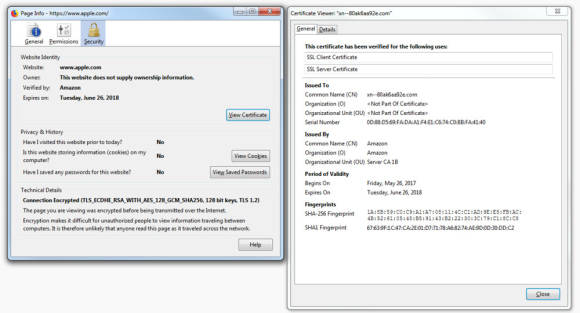

Immer mehr Websites kommen übrigens mit Verschlüsselung daher – und das ist eine gute Sache. Leider haben aber auch Betrüger angefangen, Verschlüsselungszertifikate zu benutzen. Wenn es sich um eine verschlüsselte Seite handelt, die etwas von Ihnen will oder von der Sie etwas wollen, dann prüfen Sie das Zertifikat. Dieses lassen Sie sich durch einen Klick aufs Schloss-Symbol in der Adresszeile anzeigen. Vergleichen Sie es in einem separaten Browserfenster mit dem Zertifikat der manuell angesurften Webseite des Anbieters, siehe Bilder 4 und 5.

Unicode-Phishing

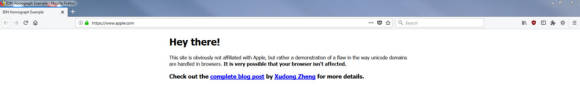

Hierbei handelt es sich um eine sehr fortgeschrittene Form des Phishings. Der Angreifer nutzt eine Domain, die Unicode-Zeichen aus Fremdsprachen benutzt. Beispielsweise ein kyrillisches a, das in der Schrift der meisten modernen Browser nicht von einem lateinischen a zu unterscheiden ist. Der Angreifer kann sogar ein Sicherheitszertifikat für diese Domain registrieren lassen, was die Nutzer weiter in falscher Sicherheit wiegen kann. Der Google-Webbrowser Chrome (Download unter dem Link google.ch/chrome) entschlüsselt diese Domains automatisch, wenn man diese in einen neuen Reiter kopiert, Bild 6. Bei Firefox (Download unter mozilla.org) müssen Sie die Konfigurationsdatei verändern.

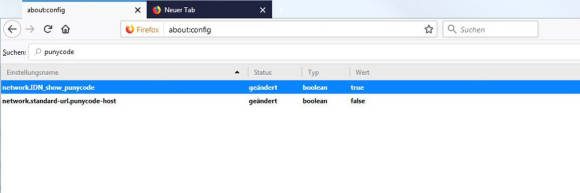

Tipp: Um die Konfigurationsdatei in Firefox zu ändern, gehen Sie so vor: Tippen Sie about:config in die Adressleiste und drücken Sie Enter. Tippen Sie punycode ins Suchfeld. Der Webbrowser zeigt den Parameter network.IDN_show_punycode. Doppelklicken Sie diesen und ändern Sie dadurch den Wert von false zu true, Bild 7.