Der Spion, der aus dem Router kam

C&C-Adresse aus dem Betreff

Slingshot arbeitet wie eine passive Backdoor. Auch wenn die Malware über keine hart codierte Command-and-Control-Adresse verfügt, erhält sie diese vom Operator, indem alle Netzwerkpakete im Kernel-Modus abgefangen werden und das Vorhandensein von zwei hart codierten «Magic Constants» in der Betreffzeile verfügbar sind. Ist das der Fall, bedeutet das, dass das Paket die C&C-Adresse enthält. Anschliessend baut Slingshot einen verschlüsselten Kommunikationskanal zum C&C auf und beginnt mit der Übertragung von Daten zu deren Exfiltration.

Vermutlich besteht die Bedrohung bereits seit geraumer Zeit, denn die Experten fanden schädliche Samples, die als «Version 6.x» gekennzeichnet waren. Die Entwicklungsdauer des komplexen Slingshot-Toolsets dürfte beträchtlich gewesen sein. Das gilt auch für die dafür benötigten Fähigkeiten und Kosten.

Staatlicher Ursprung nicht ausgeschlossen

Zusammengenommen lassen diese Hinweise hinter Slingshot eine organisierte, professionelle und wohl auch staatlich-gestützte Gruppe vermuten. Hinweise im Text des Codes deuten auf eine englischsprachige Organisation hin. Eine genaue Zuschreibung ist jedoch schwierig bis unmöglich; zumal das Thema Attribution zunehmend selbst manipulations- und fehleranfällig ist.

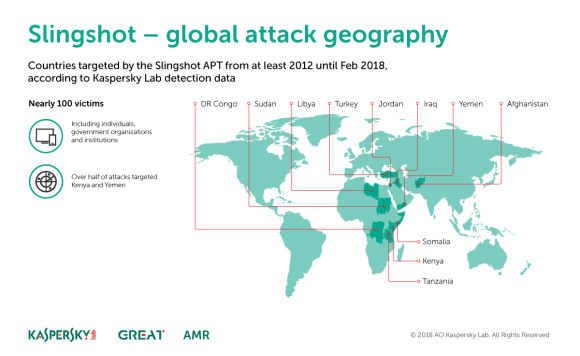

Bislang waren laut den Kaspersky-Experten rund 100 Opfer von Slingshot und seinen zugeordneten Modulen betroffen. Die Angriffe fanden vorwiegend in Kenia und im Jemen statt, aber auch in Afghanistan, Libyen, Kongo, Jordanien, Türkei, Irak, Sudan, Somalia und Tansania. Sie richteten sich scheinbar überwiegend gegen Privatpersonen und nicht gegen Organisationen; allerdings zählten auch einige Regierungseinrichtungen zu den Opfern.

Mehr Informationen zu Slingshot finden sich im Blog von Kaspersky Lab. unter