Switch

06.02.2019, 12:33 Uhr

Schweizer Cybersecurity: Es gibt noch viel zu tun

In der Schweiz könnte in Sachen Cybersecurity mehr getan werden. Dies finden Experten von der Stiftung Switch.

Martin Leuthold von Switch hofft, dass es beim Bund in Sachen Umsetzung der zweiten Nationalen Cyber Strategie nun endlich voran geht.

(Quelle: Jens Stark / NMGZ)

In Sachen Cybersecurity besteht in der Schweiz noch Nachholbedarf. So lautet das Fazit der entsprechenden Experten von Switch, die vor den Medien in Zürich Daten und Erfahrungen zum Thema präsentierten. Switch ist eine privatrechtliche Stiftung, die ursprünglich für den Betrieb des Schweizer Hochschulnetzes zuständig war, seit 20 Jahren aber auch als Cert (Computer Emergency Response Team) für Schweizer Institutionen und Firmen tätig ist.

So beleuchtete Martin Leuthold, Bereichsleiter Security & Network bei Switch, den strategisch-organisatorischen Zustand der Schweiz in Sachen Cybersecurity. «Hier besteht Verbesserungspotenzial und Handlungsbedarf», ist er überzeugt. Eines der Probleme sieht er in den vielen «Köchen», die sich hierzulande im Handlungsfeld IT-Sicherheit tummeln würden. «Die vielen Akteure in der Schweiz sind zwar nicht per se etwas Schlechtes, aber es macht sehr viele Prozesse sehr langsam», sagt er. Diese Langsamheit sei in einem Themenfeld, in dem die Angreifer alle drei Monaten ihr «Geschäftsmodell» wechselten, etwas, dass man sich heute nicht leisten könne, meint Leuthold.

Schleppende NCS-Umsetzung

Dabei sei die Schweiz mit der ersten Nationalen Cyber Strategie (NCS), die bereits 2012 formuliert worden ist, im internationalen Vergleich sehr früh gewesen, betont Leuthold. Trotz guter Massnahmen habe die NCS aber wenig messbare Wirkung erzielt. Hauptproblem war für ihn der bei der Umsetzung an den Tag gelegte Dezentralismus mit diversen Kompetenzstreitigkeiten der Beteiligten. «Es nützt nichts, wenn an 20 Stellen der Bundesverwaltung Massnahmen umgesetzt, diese aber nicht vernetzt werden», so Leutholds Kritik an der Umsetzung der ersten NCS.

In der nun aktuellen zweiten NCS, die von 2018 bis 2022 läuft, sind gemäss Leuthold einige wichtige Verbesserungen vorgenommen worden. So wurde die Zielgruppe auf KMU und die einzelnen Bürgerinnen und Bürger erweitert. Gerade Letzteres sei zentral, erhalte so der in Sachen IT-Security so wichtige «Faktor Mensch» das nötige Gewicht. In diesem Zusammenhang nannte Leuthold auch die Sensibilisierungskampagnen, die derzeit auf verschiedenen Ebenen laufen, als vorbildlich.

«Ganz wichtig in der zweiten NCS ist auch das Primat der Eigenverantwortung aller Beteiligten», hob er hervor. «Grundsätzlich muss sich jedes Unternehmen selbst schützen können, und der Bund soll dann subsidiär eingreifen, wenn es für die Gesellschaft und die Wirtschaft kritisch wird», sagt er. Schliesslich sei auch der strategische Rahmen, der beispielsweise mit dem Kompetenzzentrum gegeben sei, sehr gut.

Leider werden gemäss Leuthold die bereits 2017 formulierten Massnahmen der zweiten NCS zu schleppend umgesetzt. So seien keine Ressourcen und Mittel gesprochen worden, sodass es für 2019 kein Budget für die Umsetzung der Massnahmen gebe. «Wir haben somit zwei von fünf Jahren, die in der zweiten NCS veranschlagt sind, verstreichen lassen, ohne dass wir weit gekommen sind», moniert er.

Sicherheits-Standards: Nur das Nötigste ist weit verbreitet

Sodann beleuchtete Michael Hausding, Experte für DNS- und Domain-Missbrauch bei Switch, wie es aus technischer Sicht um die Cybersecurity in der Schweiz bestellt ist. Unter anderem bezog er sich dabei auf Quantifizierungen der Resilienz, die von Switch in der Schweiz und von Hardenize weltweit erstellt werden. Anhand der 1000 am meisten besuchten «.ch»-Domains und der 500 grössten globalen Webseiten wird ermittelt, wie sehr bestimmte Sicherheitstechniken bei den Betreibern schon implementiert sind.

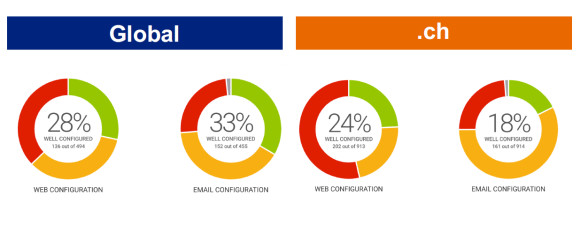

Generell sind demnach 24 Prozent der Top-Webseiten der Schweiz aus Sicht der Cybersicherheit gut konfiguriert. Bei den globalen Top-Domains liegt dieser Wert etwas höher, nämlich bei 28 Prozent.

Schlechter bestellt ist es dahingegen um die Mail-Konfigurationen der 1000 beliebtesten Schweizer Domains. Gerade einmal 18 Prozent von diesen können als gut konfiguriert gelten, global liegt die Quote mit 33 Prozent wesentlich höher.

Grund für dieses Manko der Schweizer Domains gegenüber den weltweiten Webanlaufstellen, ist gemäss Hausding, dass hierzulande zwar grundlegende, als sicher geltende Protokolle wie HTTPS und HTTPS Redirection auf Seite der Webdomains sowie StartTLS (Transport Layer Security) und SPF (Sender Policy Framework) bei den Mail-Providern weit verbreitet sind. Allerdings sind weitergehende Sicherheitsstufen,wie sie HSTS (HTTP Strict Transport Security) und HSTS Preloaded sowie DMARC (Domain-based Message Authentication, Reporting and Conformance) und DANE (DNS-based Authentication of Named Entities) bieten, noch sehr selten bei Schweizer Domain-Inhabern im Einsatz. Gerade die letztgenannten Protokolle würden bei der Bekämpfung von Phishing-Kampagnen sehr helfen, da sie die Identitätsfälschung des Absenders sehr erschweren oder verunmöglichen.

Konkret nutzen derzeit nur 26 Prozent der Top-1000-Domains der Schweiz HSTS und nur 2 Prozent HSTS Preloaded. Da diese Protokolle garantierten, dass die Anwender über das sichere Verfahren HTTPS sich mit dem Webserver verbinden, wäre deren Einsatz für eine Steigerung der Cybersecurty im Web-Umfeld sehr wichtig, meint Hausding.

Auch bei den E-Mail-Standards DMARC und DANE hat die Schweiz mit 13 Prozent und 1 Prozent Verbreitung noch bedeutendes Verbesserungspotenzial. «Da E-Mail am Anfang von fast 90 Prozent aller Angriffe steht, könnte mit einer konsequenten Implementierung dieser vorhandenen Sicherheitsstandards einiges bewegt werden», ist der Switch-Experte überzeugt.