Entschlüsselungstool für Opfer

30.04.2016, 00:02 Uhr

Verschlüsselungstrojaner CryptXXX geknackt

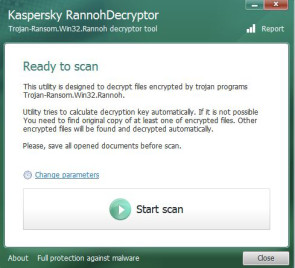

Heimanwender und Organisationen stehen im Kreuzfeuer von Ransomware-Programmen (Verschlüsselungssoftware). Kaspersky Lab stellt ein Entschlüsselungstool zur Verfügung,

Mit dem Tool und einer deutschsprachigen Anleitung können Opfer der Ransomware CryptXXX ihre verschlüsselten Dateien wieder herstellen. CryptXXX attackiert Windows-Geräte, sperrt Dateien und stiehlt persönliche Daten und Bitcoins.

Der Ransomware-Trojaner wird über Spam-Mails verbreitet, die einen infizierten Anhang oder einen Link auf eine kompromittierte Seite enthalten. Der Schädling CryptXXX wird über Webseiten verbreitet, die mit dem Angler Exploit Kit ausgestattet sind. Kurz nach der Installation verschlüsselt der Trojaner Dateien auf dem infizierten System und fügt dem Dateinamen die Endung „.crypt“ hinzu. Opfer werden im Anschluss darüber informiert, dass ihre Dateien mit Hilfe des starken Verschlüsselungsalgorithmus RSA-4096 verschlüsselt wurden und gegen ein Lösegeld in Bitcoins in der Höhe von mehr als 400 Euro wieder hergestellt werden können.

Von CryptXXX sind derzeit über 50 Schädlingsfamilien im Umlauf. Es gibt keinen allgemeinen Algorithmus, mit dem man allen Vertretern dieser Gattung begegnen kann. Jedenfalls stellte sich heraus, dass die Aussage der Angreifer einer durchgeführten RSA-4096-Verschlüsselung sich als falsch erwies. Kaspersky Lab konnte daher ein Entschlüsselungstool entwickeln, das ab sofort unter https://support.kaspersky.com/de/viruses/disinfection/8547#block3 verfügbar ist.

Mit dem Kaspersky-Tool können Opfer sicher gehen, dass ihre Dateien im Falle einer CryptXXX Infektion wieder hergestellt werden können, ohne das Lösegeld zahlen zu müssen. Für die Entschlüsselung einer betroffenen Datei benötigt Kaspersky Lab mindestens eine von CryptXXX betroffene Originaldatei (vor der Verschlüsselung).

Nutzer von Kaspersky-Lösungen sind von Beginn geschützt, weil die Technologie Automatischer Exploit-Schutz eine Infektion mit dem Angler Exploit Kit verhindert. Kaspersky Lab erkennt die Ransomware unter der Bezeichnungen „HEUR:Exploit.SWF.Agent.gen“, „PDM:Exploit.Win32.Generic“ oder „HEUR:Exploit.Script.Generic“.

Von CryptXXX sind derzeit über 50 Schädlingsfamilien im Umlauf. Es gibt keinen allgemeinen Algorithmus, mit dem man allen Vertretern dieser Gattung begegnen kann. Jedenfalls stellte sich heraus, dass die Aussage der Angreifer einer durchgeführten RSA-4096-Verschlüsselung sich als falsch erwies. Kaspersky Lab konnte daher ein Entschlüsselungstool entwickeln, das ab sofort unter https://support.kaspersky.com/de/viruses/disinfection/8547#block3 verfügbar ist.

Mit dem Kaspersky-Tool können Opfer sicher gehen, dass ihre Dateien im Falle einer CryptXXX Infektion wieder hergestellt werden können, ohne das Lösegeld zahlen zu müssen. Für die Entschlüsselung einer betroffenen Datei benötigt Kaspersky Lab mindestens eine von CryptXXX betroffene Originaldatei (vor der Verschlüsselung).

Nutzer von Kaspersky-Lösungen sind von Beginn geschützt, weil die Technologie Automatischer Exploit-Schutz eine Infektion mit dem Angler Exploit Kit verhindert. Kaspersky Lab erkennt die Ransomware unter der Bezeichnungen „HEUR:Exploit.SWF.Agent.gen“, „PDM:Exploit.Win32.Generic“ oder „HEUR:Exploit.Script.Generic“.